Protegiendo el arranque de Windows con Winlockless

Proteger nuestros ordenadores de las infecciones de malware debería ser una de las primeras preocupaciones de todos los usuarios de sistemas informáticos, y especialmente de los que usan Microsoft Windows, donde este tipo de infecciones son masivas. Anteriormente vimos como mantener nuestro Sistema Operativo actualizado era una de las medidas necesarias para hacerlo, en este post veremos otra medida a tomar para conseguirlo.

WinLockLess es una pequeña herramienta programada por Sergio de los Santos de Hispasec (cuyo libro “Máxima seguridad en Windows" recomiendo encarecidamente) lanzada en abril de este año destinada a añadir una nueva capa de seguridad a los sistemas Microsoft Windows.

WinLockLess se encarga de protegernos de las formas más habituales que tienen los programas maliciosos de volver a ejecutarse una vez reiniciamos el ordenador. Para poder ejecutarse de nuevo tras reiniciar dichos programas se alojan en claves de registro que serán ejecutadas en cada arranque. La única forma de asegurarnos de que una vez infectados el malware no escriba en esas claves de registro es denegar el permiso al usuario sobre esa rama del registro. Para hacer esto deberíamos acudir a cada una de estas ramas del registro mediante la herramienta regedit e ir denegando permisos a mano, una tarea no apta para cualquier usuario. WinLockLess nos permitirá realizar esta operación con unos pocos clics. Vamos a ver como:

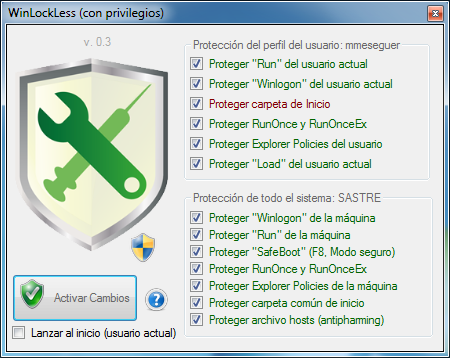

Tras descargar el programa desde la web de Hispasec y ejecutarlo obtendremos esta pantalla:

Esta es toda la interfaz de usuario que encontraremos en WinLockLess, y es suficiente. Encontraremos dos partes bien diferenciadas dentro del programa:

Protección del perfil de usuario: Que afectará a las ramas del registro que cuelgan de HKEY_CURRENT_USER. Contiene:

- Proteger “Run” del usuario actual: Esto afecta a la clave HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun, y al activarla nos indicará que es frecuente que aplicaciones legítimas la usen. Los programas alojados aquí se ejecutan en cada arranque.

- Proteger “Winlogon” del usuario actual: Afecta a HKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWinLogon. Winlogon es el encargado de controlar muchas de las acciones que se realizan al iniciar sesión en un sistema Microsoft Windows y un gran objetivo de ataques.

- Proteger carpeta de Inicio: Protege la carpeta de inicio donde se suelen agregar accesos directos a programas. Nos mostrará un aviso al señalarla.

- Proteger RunOnce y RunOnceEx: Afecta a las ramas HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce y HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnceEx. Las aplicaciones aquí alojadas se ejecutarán sólo en el siguiente inicio.

- Proteger Explorer Policies del usuario: Afecta a HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerRun una clave usada generalmente para cargar directivas de grupo.

- Proteger “Load” del usuario actual: Afecta a HKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWindows. Todos los programas alojados aquí se ejecutarán al inicio de la sesión.

Protección de todo el sistema: Que afectará a las ramas del registro que cuelgan de HKEY_LOCAL_MACHINE. Si no nos deja modificar estos parámetros es porque no hemos ejecutado el programa como administrador. Podemos dirigirnos al icono del programa, botón derecho y clicar en “Elevar privilegios”. Contiene:

- Proteger “Winlogon” de la máquina: Afecta a_ HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrentVersionWinLogon_. Winlogon es el encargado de controlar muchas de las acciones que se realizan al iniciar sesión en un sistema Microsoft Windows y un gran objetivo de ataques. Afecta a todos los usuarios del sistema.

- Proteger “Run” de la máquina: Esto afecta a la clave HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRun, y al activarla nos indicará que es frecuente que aplicaciones legítimas la usen. Los programas alojados aquí se ejecutan en cada arranque para todos los usuarios.

- Proteger “SafeBoot” (F8, Modo seguro): Afecta a SYSTEMCurrentControlSetControlSafeBoot y al ser protegida nos garantizará que, en última instancia, siempre podamos acceder al “Modo Seguro” para desinfectar el sistema. El famoso virus de la policía se hizo valer de esta clave para deshabilitar el acceso a dicho modo.

- Proteger RunOnce y RunOnceEx: Afecta a las ramas HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunOnce y HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunOnceEx. Las aplicaciones aquí alojadas se ejecutarán sólo en el siguiente inicio de todos los usuarios.

- Proteger Explorer Policies de la máquina: Afecta a HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerRun una clave usada generalmente para cargar directivas de grupo para todos los usuarios.

- Proteger carpeta común de inicio: Protege la carpeta de inicio donde se suelen agregar accesos directos a programas.

- Proteger archivo hosts (antipharming): Quita el permiso de escritura para todos los usuarios en el archivo C:WindowsSystem32driversetchosts utilizado para crear rutas estáticas y explotado para técnicas de pharming.

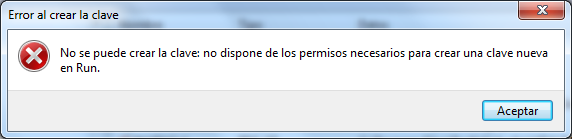

Tras activar dichas protecciones, si nos dirigimos por ejemplo a la ruta del registro HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun e intentamos crear una nueva clave nos aparecerá el mensaje:

Al activar todas las protecciones lo único que tenemos que tener en cuenta es desactivar dichas protecciones antes de instalar o actualizar software que requiera de un reinicio tras la instalación puesto que las operaciones a realizar después del reinicio no se podrán ejecutar.

Para finalizar aclarar que Winlockless no nos protegerá del malware, no es su liga, lo único que hará será impedir futuras ejecuciones de dichos programas y en ningún caso sustituirá a un software antivirus, simplemente lo complementará.